Wireless LAN Certified Security

(WLAN-CSE) / Kursdetail

Der Wireless LAN Security Kurs ist die Vorbereitung auf die WLAN-CSE Prüfung und vermittelt den Teilnehmern die notwendigen Kenntnisse, um die Wireless Sicherheit im Hinblick auf den 802.11 (a/b/g), 802.11e und 802.11n Standard im Unternehmen zu implementieren und zu managen. Diese wird durch den Einsatz von Layer2 und Layer3 Hardware- und Software-Lösungen mit Tools von führenden Herstellern realisiert.

Einsatz der Standard Terminologie der 802.11a/b/g, 802.11e und 802.11n Serien

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Zielgruppe

Dieser Kurs eignet sich für erfahrene Netzwerk Professionelle, die sich ein fundiertes Fachwissen in der Wireless Netzwerk-Sicherheit aneignen möchten. Es werden insbesondere die Themen behandelt, wie Hacker ein Netzwerk attackieren und durch welche Mittel dies verhindert wird.

Dauer

Der Wireless LAN Security Kurs dauert 5 Tage. Das Praxistraining nimmt 80% der gesamten Schulungszeit in Anspruch.

Zertifizierung

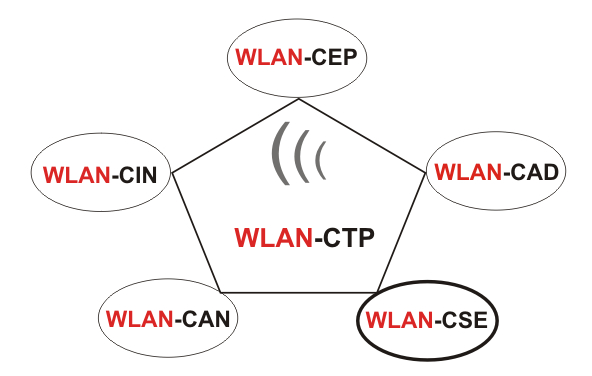

Der Kurs ist die ideale Vorbereitung für die Wireless LAN Certified Security und Wireless LAN Certified Expert Prüfungen (WLAN-CSE / WLAN-CEP).

Voraussetzungen

Es wird empfohlen, den WLAN-CAD Kurs zu besuchen.

Inhalte

Bedrohungsanalyse und Hacker Methodik

Zieldefinition

Physikalische Sicherheit

Hilfsbereite IT-Mitarbeiter

Wireless bridges

Paket Analyse

Informationsdiebstahl

Malicious data insertion

Denial of Service (DoS)

Peer-to-peer hacking

Attacks on EAP Protocol

Unauthorizierte Kontrolle

WPA und 802.11i Angriffe

EAP DoS Angriff

Rudimentäre Sicherheitsmaßnahmen

SSID

MAC Filter

Statisches WEP

Default Konfiguration

Firmware upgrades

Physikalische Sicherheit

Regelmäßige Inventur

Weiterführende Sicherheitsmaßnahmen

Rogue equipment

Zellgröße

Protokoll Filter

SNMP

Protokolle

Wireless Segment Konfiguration

Sicherheitslücken beseitigen

Client Sicherheit

IP Services

Fortgeschrittene Sicherheitsmaßnahmen

Wireless security policy

Authentifikation & Verschlüsselung

Wireless DMZ und VLANs

Audits

Datenverkehrs-Analyse

Authentifiziertes DHCP

Wireless LAN Auditing & Attacking Tools

Password Crackers & Sniffer

Wireless Protokoll Analysator

Default Einstellungen der Hersteller

Antennen und WLAN Ausrüstung

Port scanning

Qeensland

Netzwerk Utilities

Netzwerk Discovery and Management

Hijacking User

RF Jamming und Datenüberflutungs-Tools

WEP Crackers

Aircrack

LEAP & PPTP cracking

WPA-PSK craking

Wellenreiter

Wavemon

Mognet

Kismet

AirTraf

WLAN-Jack

Fata-Jack

Airsnort

BSD-Airtools

Hardware & Software Lösungen

RADIUS

Kerberos

Statisches und dynamisches WEP und TKIP

802.1x

Extensible Authentication Protocol (EAP)

VPNs

Verschlüsselungstechniken

Router

Switch-Router

Firewalls

MobileIP VPN Lösungen

Enterprise Wireless Gateways

Switches, VLANs, & Hubs

SSH2 Tunneling & Port Umleitung

Vorbeugungs- & Gegenmaßnahmen, Access Control

802.1x

RADIUS

802.11i

TKIP

AES

Intrusion Detection & Protection

EAP Authentication Protocol

Access Control und Authentication Mechanism

EAP-MD5

EAP-OTP

EAP-GTC

EAP-TLS

EAP-TTLS

PEAP

EAP-Fast

Cisco LEAP

Upper Layer Authentication

TLS

Kerberos

PEAP

WLAN Encryption und Data Integrity Protocol

IEEE 802.11i

Encryption Protocol

WEP

TKIP (802.11i / WPA)

CCMP

Key Management

WPA und RSN Schlüssel Hirarchie

Pairwise und Groupwise Schlüssel

Pairwise Schlüssel Hirarchie

Groupwise Schlüssel Hirarchie

Schlüssel Hirarchie in Verbindung mit AES-CCMP

Herleitung der WPA-Schlüssel

www.wlan-ctp.de, www.wlan-ctp.eu, www.wlan-ctp.com, www.airdefense.de, www.cnti.de